The Dude, 2 бриджа, на первом не подключается к устройствам.

-

seel2304

- Сообщения: 48

- Зарегистрирован: 18 фев 2021, 20:04

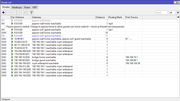

Добрый день. Настраиваю The Dude на своих сетях, но образовалась проблема. По какой-то причине на устройствах из bridge-guest Dude не может подключиться (а следовательно и получить все необходимые параметры для мониторинга) к Микротикам (а может и не только к ним, ещё не проверял), выдаёт connection timeout. Хотя на устройствах из bridge-home всё вроде работает нормально. При автопоиске он даже не определяет гостевые устройства как Router OS, а домашние - определяет сам. В чём может быть проблема? Схему сети прилагаю

-

xvo

- Сообщения: 4230

- Зарегистрирован: 25 фев 2018, 22:41

- Откуда: Москва

А где во всей этой петрушке то DUDE-овский сервак?

Может у него туда маршрута нет, может там нет маршрута до сети, где DUDE.

Может firewall где-то на пути.

Может у него туда маршрута нет, может там нет маршрута до сети, где DUDE.

Может firewall где-то на пути.

Telegram: @thexvo

-

seel2304

- Сообщения: 48

- Зарегистрирован: 18 фев 2021, 20:04

DUDE- сервер это RB3011, главный роутер, который имеет доступ ко всей сети. Между 10.0/24 и 88.0/24 файерволлом ограничены хождения трафика (это, к сожалению, настраивал не я, поэтому не прикасаюсь и не совсем понимаю что там к чему и как работает, хочу по возможности разобраться). Бридж на сеть 10.0 добавлялся гораздо позже основной настройки сети.

Но, что интересно, DUDE видит все устройства, как в сети 10.0, так и в сети 88.0. Но если к устройствам на 10.0 он может подключиться к RouterOS, получить с них данные и в принципе самостоятельно определить что это ROS, то на 88.0 он максимум что может - так это пинговать (по крайней мере на Mikrotik devices). На всех устройствах по совету из гайда в интернете включен SNMP v2, не знаю, разрешено ли здесь публиковать ссылки на сторонние сайты, поэтому если можно, то могу отправить ссылку на инструкцию, по которой настраивал The Dude

-

xvo

- Сообщения: 4230

- Зарегистрирован: 25 фев 2018, 22:41

- Откуда: Москва

-

seel2304

- Сообщения: 48

- Зарегистрирован: 18 фев 2021, 20:04

Можете, пожалуйста, помочь разобраться? Какой конфиг нужно скинуть для понимания проблемы?

-

xvo

- Сообщения: 4230

- Зарегистрирован: 25 фев 2018, 22:41

- Откуда: Москва

Как минимум firewall: filter + nat.

Telegram: @thexvo

-

seel2304

- Сообщения: 48

- Зарегистрирован: 18 фев 2021, 20:04

Firewall-filter:

Код: Выделить всё

/ip firewall filter

add action=accept chain=input comment=\

"defconf: accept established,related,untracked" connection-state=\

established,related,untracked

add action=accept chain=input dst-port=8291 protocol=tcp

add action=drop chain=input comment="defconf: drop invalid" connection-state=\

invalid

add action=accept chain=input comment="defconf: accept ICMP" protocol=icmp

add action=drop chain=input comment="defconf: drop all not coming from LAN" \

disabled=yes in-interface-list=!LAN

add action=accept chain=forward comment="defconf: accept in ipsec policy" \

ipsec-policy=in,ipsec

add action=accept chain=forward comment="defconf: accept out ipsec policy" \

ipsec-policy=out,ipsec

add action=fasttrack-connection chain=forward comment="defconf: fasttrack" \

connection-state=established,related disabled=yes

add action=accept chain=forward comment=\

"defconf: accept established,related, untracked" connection-state=\

established,related,untracked

add action=drop chain=forward comment="defconf: drop invalid" \

connection-state=invalid

add action=drop chain=forward comment=\

"defconf: drop all from WAN not DSTNATed" connection-nat-state=!dstnat \

connection-state=new in-interface-list=WAN

add action=drop chain=forward comment="drop between guest adn home" \

connection-state=new in-interface=bridge-guest out-interface=bridge-home

add action=drop chain=forward comment="drop between guest adn home" \

connection-state=new in-interface=bridge-home out-interface=bridge-guest

/ip firewall mangle

add action=mark-routing chain=prerouting disabled=yes new-routing-mark=isp2 \

passthrough=no src-address=192.168.10.0/24

add action=mark-routing chain=prerouting comment=vpn disabled=yes \

new-routing-mark=isp2 passthrough=no src-address=192.168.89.0/24

add action=mark-routing chain=prerouting new-routing-mark=isp1 passthrough=no \

src-address=192.168.88.0/24

add action=mark-connection chain=prerouting connection-mark=no-mark \

in-interface=pppoe-out1-guest new-connection-mark=isp1 passthrough=no

add action=mark-routing chain=prerouting connection-mark=isp1 \

in-interface-list=LAN new-routing-mark=isp1 passthrough=no

add action=mark-routing chain=output connection-mark=isp1 new-routing-mark=\

isp1 passthrough=no

add action=mark-connection chain=prerouting connection-mark=no-mark \

in-interface=pppoe-out2-home new-connection-mark=isp2 passthrough=no

add action=mark-routing chain=prerouting connection-mark=isp2 \

in-interface-list=LAN new-routing-mark=isp2 passthrough=no

add action=mark-routing chain=output connection-mark=isp2 new-routing-mark=\

isp2 passthrough=no

Код: Выделить всё

/ip firewall nat

add action=masquerade chain=srcnat comment="guest nat (pppoe-guest is default\

. Change to PPPoE-home to allow guests use home network) + check ip-routes\

" ipsec-policy=out,none out-interface=pppoe-out1-guest src-address=\

192.168.88.0/24

add action=masquerade chain=srcnat comment="user nat" out-interface-list=WAN \

src-address=192.168.10.0/24

add action=masquerade chain=srcnat comment="VPN masquerade" src-address=\

192.168.89.0/24

add action=masquerade chain=srcnat comment=Antizapret-masquerade \

out-interface=ovpn-antizapret

add action=netmap chain=dstnat comment=\

"Open all ports to 192.168.10.120 (For Honor)" disabled=yes to-addresses=\

192.168.10.120

[i](тут много открытых портов и hairpin nat для внутренних серверов, в них светится мой внешний IP, и некоторые важные внутренние IP) поэтому этот кусок вырезал. Если нужно - скину пример с изменёнными данными)[/i]

add action=netmap chain=dstnat comment="Moonlight game stream TCP" dst-port=\

47984-48010 in-interface=pppoe-out2-home protocol=tcp to-addresses=\

192.168.10.120 to-ports=47984-48010

add action=netmap chain=dstnat comment="Moonlight game stream UDP" dst-port=\

47998-48010 in-interface=pppoe-out2-home protocol=tcp to-addresses=\

192.168.10.120 to-ports=47998-48010

В IP- Routes тоже:

-

xvo

- Сообщения: 4230

- Зарегистрирован: 25 фев 2018, 22:41

- Откуда: Москва

Ну вообще так ничего не видно, что могло бы мешать.

Пытайтесь отловить, на каком этапе пакеты теряются - видят ли их устройства, которые вы пытаетесь мониторить.

Отправляют ли обратные пакеты.

Получает ли из 3011.

Torch в помощь :)

Ну и опять же, раз вы часть NAT'а не показали, то может и там оно осталось.

Пытайтесь отловить, на каком этапе пакеты теряются - видят ли их устройства, которые вы пытаетесь мониторить.

Отправляют ли обратные пакеты.

Получает ли из 3011.

Torch в помощь :)

Ну и опять же, раз вы часть NAT'а не показали, то может и там оно осталось.

Telegram: @thexvo

-

seel2304

- Сообщения: 48

- Зарегистрирован: 18 фев 2021, 20:04

Там чисто проброс портов, вряд ли на нём что то останавливается.

Каким образом мне их нужно пробовать отловить? Я просто с такой задачей ещё не сталкивался, поэтому не знаю что можно сделать (равно как и Torch не пользовался).

Ну устройства, к которым не может подключиться the Dude, вполне хорошо работают через RoMON, так что 3011 к ним фактически подключиться может. Но Dude не работает..

-

xvo

- Сообщения: 4230

- Зарегистрирован: 25 фев 2018, 22:41

- Откуда: Москва

Так а что у тех устройств в логе?

Попытки логина есть?

Попытки логина есть?

Telegram: @thexvo