35house писал(а):Пойду еще почитаю ))) Я не зарабатываю этим на хлеб, по этому знания только самые-самые базовые, понятно кто ежедневно этим занимается, сделать настройку 5 - 10 минут, т.к. это делается уже на автомате.

Ну я тоже, я просто администрирую. А Вы вроде раздаёте Интернет соседу?

Короче, вот внизу готовый файрвол, но если его тупо и бездумно скопировать,

скорее всего или он не сработает или будет мало-полезен.

Поэтому читаем медленно, думаем, понимаем, копируем и пробуем.

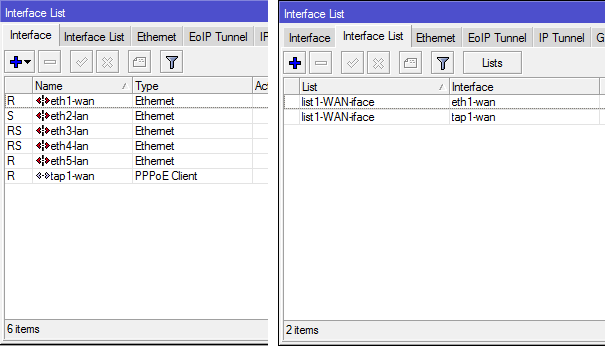

Часть ПЕРВАЯ (#1)Задаём какие у нас листы интерфейсов будут использоваться в файрволле.

Это удобно делать, чтобы в будущем правила файрвола сразу срабатывало

для двух и более интерфейсов сразу. Воспринимайте это что-то вроде алиасов/псевдонимов.

Код: Выделить всё

/interface list

add name=list1-WAN-iface

/interface list member

add interface=ether1 list=list1-WAN-iface

add interface=pppoe-out1-RTK list=list1-WAN-iface

Тут выше, мы создали лист интерфейсов под названием list1-WAN-iface

и в него засунули порт ether1 и виртуальный интерфейс pppoe-out1-RTK

Если у Вас нет рррое, тогда оставьте ether1

Ещё раз делаю

акцент, тут ether1 и pppoe-out1-RTK - это внешние интерфейсы,

и мы их сгруппировали вместе в одну переменную!!!!.

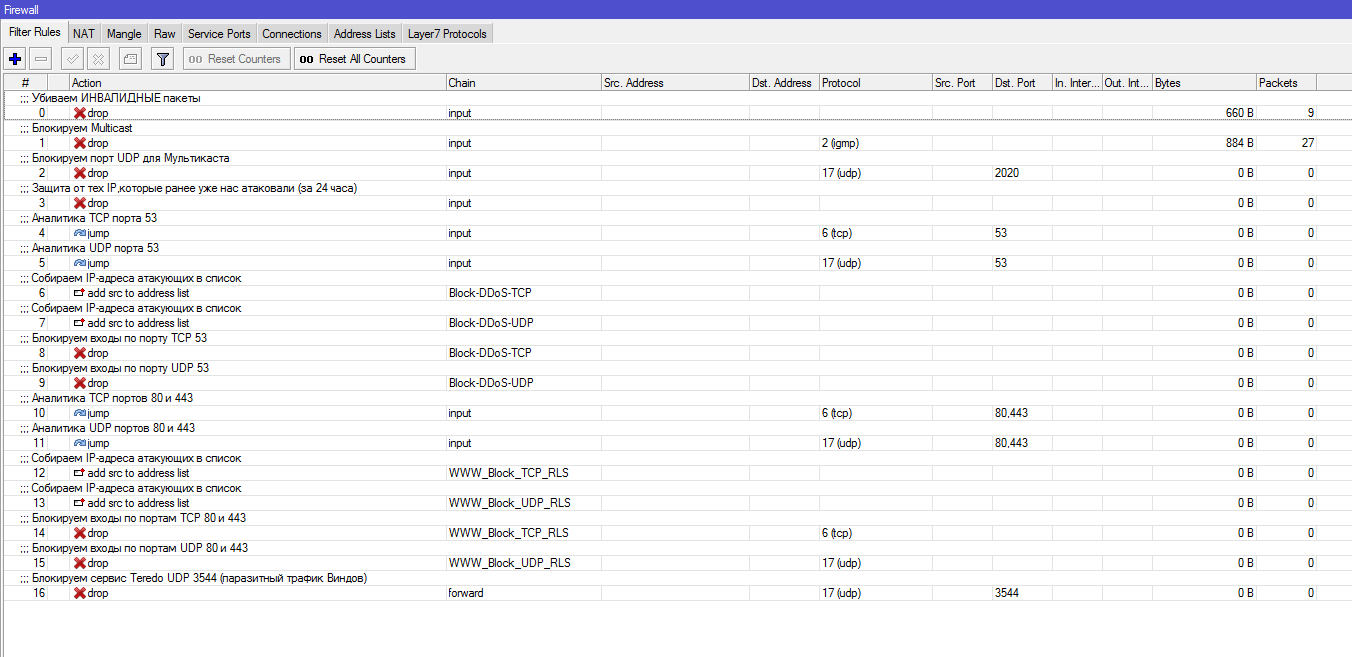

Часть ДВА (#2)Ниже уже идут правила файрвола, который будут срабатывать для листа интерфейсов list1-WAN-iface,

советую название интерфейс-листа не менять, использовать как есть, когда разберётесь,

уже можете модифицировать. И да, то что внизу не читается, это потом будут русские комментарии.

И ещё Важное

НО: для импорта этих правил надо использовать терминал.

Но опять же, сначала делается часть первая, то есть создаётся лист интерфейсов,

а уж потом, логически только можно создавать (импортировать) правила,

в которых этот лист интерфейсов и вызывается.

Надеюсь всё же Вы подойдёте инженерно, и воспользуетесь моими готовыми

шпаргалками, которые дают реализацию среднего файрвола на 95%, а уж

остальные 5% скорректируете на месте и под свои условия.

Код: Выделить всё

/ip firewall filter

add action=drop chain=input comment="\D3\E1\E8\E2\E0\E5\EC \C8\CD\C2\C0\CB\C8\C4\CD\DB\C5 \EF\E0\EA\E5\F2\FB" connection-state=invalid

add action=drop chain=input comment="\C1\EB\EE\EA\E8\F0\F3\E5\EC Multicast" protocol=igmp

add action=drop chain=input comment="\C1\EB\EE\EA\E8\F0\F3\E5\EC \EF\EE\F0\F2 UDP \E4\EB\FF \CC\F3\EB\FC\F2\E8\EA\E0\F1\F2\E0" dst-port=2020 protocol=udp

add action=drop chain=input comment="\C7\E0\F9\E8\F2\E0 \EE\F2 \F2\E5\F5 IP,\EA\EE\F2\EE\F0\FB\E5 \F0\E0\ED\E5\E5 \F3\E6\E5 \ED\E0\F1 \E0\F2\E0\EA\EE\E2\E0\EB\E8 (\E7\E0 24 \F7\E0\F1\E0)" \

in-interface-list=list1-WAN-iface src-address-list=Attack-from-WAN

add action=jump chain=input comment="\C0\ED\E0\EB\E8\F2\E8\EA\E0 TCP \EF\EE\F0\F2\E0 53" dst-port=53 in-interface-list=list1-WAN-iface jump-target=Block-DDoS-TCP protocol=tcp

add action=jump chain=input comment="\C0\ED\E0\EB\E8\F2\E8\EA\E0 UDP \EF\EE\F0\F2\E0 53" dst-port=53 in-interface-list=list1-WAN-iface jump-target=Block-DDoS-UDP protocol=udp

add action=add-src-to-address-list address-list=Attack-from-WAN address-list-timeout=1d chain=Block-DDoS-TCP comment=\

"\D1\EE\E1\E8\F0\E0\E5\EC IP-\E0\E4\F0\E5\F1\E0 \E0\F2\E0\EA\F3\FE\F9\E8\F5 \E2 \F1\EF\E8\F1\EE\EA"

add action=add-src-to-address-list address-list=Attack-from-WAN address-list-timeout=1d chain=Block-DDoS-UDP comment=\

"\D1\EE\E1\E8\F0\E0\E5\EC IP-\E0\E4\F0\E5\F1\E0 \E0\F2\E0\EA\F3\FE\F9\E8\F5 \E2 \F1\EF\E8\F1\EE\EA"

add action=drop chain=Block-DDoS-TCP comment="\C1\EB\EE\EA\E8\F0\F3\E5\EC \E2\F5\EE\E4\FB \EF\EE \EF\EE\F0\F2\F3 TCP 53" src-address-list=Attack-from-WAN

add action=drop chain=Block-DDoS-UDP comment="\C1\EB\EE\EA\E8\F0\F3\E5\EC \E2\F5\EE\E4\FB \EF\EE \EF\EE\F0\F2\F3 UDP 53" src-address-list=Attack-from-WAN

add action=jump chain=input comment="\C0\ED\E0\EB\E8\F2\E8\EA\E0 TCP \EF\EE\F0\F2\EE\E2 80 \E8 443" dst-port=80,443 in-interface-list=list1-WAN-iface jump-target=WWW_Block_TCP_RLS protocol=tcp

add action=jump chain=input comment="\C0\ED\E0\EB\E8\F2\E8\EA\E0 UDP \EF\EE\F0\F2\EE\E2 80 \E8 443" dst-port=80,443 in-interface-list=list1-WAN-iface jump-target=WWW_Block_UDP_RLS protocol=udp

add action=add-src-to-address-list address-list=Attack-from-WAN address-list-timeout=1d chain=WWW_Block_TCP_RLS comment=\

"\D1\EE\E1\E8\F0\E0\E5\EC IP-\E0\E4\F0\E5\F1\E0 \E0\F2\E0\EA\F3\FE\F9\E8\F5 \E2 \F1\EF\E8\F1\EE\EA"

add action=add-src-to-address-list address-list=Attack-from-WAN address-list-timeout=1d chain=WWW_Block_UDP_RLS comment=\

"\D1\EE\E1\E8\F0\E0\E5\EC IP-\E0\E4\F0\E5\F1\E0 \E0\F2\E0\EA\F3\FE\F9\E8\F5 \E2 \F1\EF\E8\F1\EE\EA"

add action=drop chain=WWW_Block_TCP_RLS comment="\C1\EB\EE\EA\E8\F0\F3\E5\EC \E2\F5\EE\E4\FB \EF\EE \EF\EE\F0\F2\E0\EC TCP 80 \E8 443" protocol=tcp src-address-list=Attack-from-WAN

add action=drop chain=WWW_Block_UDP_RLS comment="\C1\EB\EE\EA\E8\F0\F3\E5\EC \E2\F5\EE\E4\FB \EF\EE \EF\EE\F0\F2\E0\EC UDP 80 \E8 443" protocol=udp src-address-list=Attack-from-WAN

add action=drop chain=forward comment="\C1\EB\EE\EA\E8\F0\F3\E5\EC \F1\E5\F0\E2\E8\F1 Teredo UDP 3544 (\EF\E0\F0\E0\E7\E8\F2\ED\FB\E9 \F2\F0\E0\F4\E8\EA \C2\E8\ED\E4\EE\E2)" dst-port=3544 \

protocol=udp