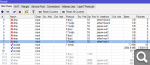

Пользователи начали жаловаться на плохой интернет. Для начала я начал разбираться, кто из пользователей сколько тянет интернета с помощью функции Torch, т.к. у меня проблем с ним не возникает. С помощью этой же Torch обнаружил на интерфейсе, которому подключен основной провайдер, много бегающего трафика с незнакомыми адресами (скриншот ниже)

Я правильно понимаю - это они используют в качестве DNS-сервера наш микротик??

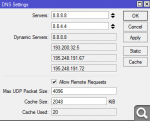

На кануне у провайдера были проблемы с их DNS-ами и я прописал гугловские вот скриншот:

Настройки подключения к провайдеру: