Обнаружена блокировка рекламы: Наш сайт существует благодаря показу онлайн-рекламы нашим посетителям. Пожалуйста, подумайте о поддержке нас, отключив блокировщик рекламы на нашем веб-сайте.

Обсуждение оборудования и его настройки

xvo

Сообщения: 4230Зарегистрирован: 25 фев 2018, 22:41Откуда: Москва

25 янв 2021, 19:28

Очень вероятно, что вас ломанули-с.

Telegram: @thexvo

KaNelam

Сообщения: 627Зарегистрирован: 11 июл 2017, 13:03

25 янв 2021, 21:07

приложите конфиг, предвкушаю скрипты и прокси, что и видно по загрузке и пустому фаерволу

garald50

Сообщения: 7Зарегистрирован: 26 ноя 2016, 00:30

26 янв 2021, 01:18

конфиг - нет ли тут чего либо личного?

Код: Выделить всё

# jan/26/2021 02:23:18 by RouterOS 6.48

# software id = M94T-603X

#

# model = 951Ui-2HnD

# serial number = 4AC70482XXXX

/interface bridge

add fast-forward=no mtu=1500 name=bridge1

/interface ethernet

set [ find default-name=ether1 ] advertise=\

10M-half,10M-full,100M-half,100M-full,1000M-half,1000M-full mac-address=\

F8:1A:67:C5:9E:6D

set [ find default-name=ether2 ] advertise=\

10M-half,10M-full,100M-half,100M-full,1000M-half,1000M-full

set [ find default-name=ether3 ] advertise=\

10M-half,10M-full,100M-half,100M-full,1000M-half,1000M-full

set [ find default-name=ether4 ] advertise=\

10M-half,10M-full,100M-half,100M-full,1000M-half,1000M-full

set [ find default-name=ether5 ] advertise=\

10M-half,10M-full,100M-half,100M-full,1000M-half,1000M-full

/interface wireless

set [ find default-name=wlan1 ] antenna-gain=0 band=2ghz-b/g/n country=\

no_country_set frequency-mode=manual-txpower mode=ap-bridge ssid=wlan200 \

station-roaming=enabled tx-power=15 tx-power-mode=all-rates-fixed

/interface wireless security-profiles

set [ find default=yes ] authentication-types=wpa2-psk eap-methods="" mode=\

dynamic-keys supplicant-identity=MikroTik wpa2-pre-shared-key=obvl871m7

/ip ipsec proposal

set [ find default=yes ] enc-algorithms=aes-128-cbc

/ip pool

add name=dhcp_pool1 ranges=192.168.200.151-192.168.200.254

/ip dhcp-server

add address-pool=dhcp_pool1 authoritative=after-2sec-delay disabled=no \

interface=bridge1 lease-time=3d name=dhcp1

/snmp community

set [ find default=yes ] addresses=0.0.0.0/0

/interface bridge port

add bridge=bridge1 hw=no interface=ether3

add bridge=bridge1 hw=no interface=ether4

add bridge=bridge1 interface=wlan1

/ip firewall connection tracking

set enabled=yes tcp-established-timeout=31m

/ip neighbor discovery-settings

set discover-interface-list=!dynamic

/ip address

add address=192.168.200.1/24 interface=bridge1 network=192.168.200.0

add address=192.168.152.2/28 interface=ether2 network=192.168.152.0

add address=10.202.9.254/24 interface=ether5 network=10.202.9.0

/ip dhcp-client

add disabled=no interface=ether1

/ip dhcp-server lease

add address=192.168.200.154 client-id=1:58:3:fb:c4:ed:ed mac-address=\

58:03:FB:C4:ED:ED server=dhcp1

add address=192.168.200.231 client-id=\

ff:a4:b6:b2:5d:0:1:0:1:25:4e:d1:1f:30:ae:a4:b6:b2:5d mac-address=\

30:AE:A4:B6:B2:5D server=dhcp1

/ip dhcp-server network

add address=192.168.200.0/24 gateway=192.168.200.1

/ip dns

set allow-remote-requests=yes servers=192.168.0.16

/ip dns static

add address=192.168.0.205 name=sqlserver.local

add address=192.168.0.205 name=sqlserver

add address=10.62.64.97 name=rmis33.r-mis.ru

/ip firewall address-list

add address=185.xx.xx.113 list=allow-ip

/ip firewall filter

add action=accept chain=input dst-port=80,8291 protocol=tcp

add action=add-src-to-address-list address-list="dns spoofing" \

address-list-timeout=1h chain=input dst-port=53 in-interface=ether1 \

protocol=udp

add action=drop chain=input dst-port=53 in-interface=ether1 protocol=udp \

src-address-list="dns spoofing"

/ip firewall nat

add action=masquerade chain=srcnat out-interface=ether1

add action=masquerade chain=srcnat out-interface=ether2

add action=masquerade chain=srcnat out-interface=ether5

/ip ipsec policy

set 0 dst-address=0.0.0.0/0 src-address=0.0.0.0/0

/ip proxy

set cache-path=web-proxy1

/ip route

add disabled=yes distance=1 gateway=192.168.152.1

add distance=1 dst-address=10.62.64.97/32 gateway=192.168.152.1

add distance=1 dst-address=10.77.103.0/24 gateway=10.202.9.253

add distance=1 dst-address=10.133.0.0/16 gateway=192.168.152.1

add distance=1 dst-address=10.202.0.0/16 gateway=10.202.9.253

add distance=1 dst-address=10.216.0.0/16 gateway=10.202.9.253

add distance=1 dst-address=192.168.0.0/22 gateway=192.168.152.1

add distance=1 dst-address=192.168.199.0/24 gateway=192.168.152.1

/ip service

set telnet disabled=yes

set ftp disabled=yes

set www disabled=yes

set ssh disabled=yes

set api disabled=yes

set api-ssl disabled=yes

/ip socks

set port=4153

/ip socks access

add action=deny src-address=!95.154.216.128/25

/ip ssh

set allow-none-crypto=yes forwarding-enabled=remote

/system clock

set time-zone-autodetect=no

/system clock manual

set time-zone=+03:00

/system ntp client

set enabled=yes primary-ntp=193.171.23.163 secondary-ntp=85.114.26.194

Последний раз редактировалось

garald50 26 янв 2021, 02:42, всего редактировалось 1 раз.

garald50

Сообщения: 7Зарегистрирован: 26 ноя 2016, 00:30

26 янв 2021, 01:55

скриптов не было.

а вот sock-прокси присутствовал. я убрал галку enabled (кто ее мог активировать?). загрузка процессора сразу ушла. как заблокировать эту "дыру"?

какие еще потенциальные "детские" возможности взлома могут быть и как их закрыть?

xvo

Сообщения: 4230Зарегистрирован: 25 фев 2018, 22:41Откуда: Москва

26 янв 2021, 06:44

Firewall написать.

Telegram: @thexvo

garald50

Сообщения: 7Зарегистрирован: 26 ноя 2016, 00:30

26 янв 2021, 08:53

xvo писал(а): ↑ 26 янв 2021, 06:44

Хотя бы из дефолтного конфига.

где найти дефолтные настройки?

нет прямого доступа к микротику (далеко находится) - не смогу его сбросить в дефолт.

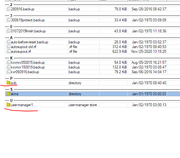

еще подскажите пожалуйста, эти папки - следы какого взлома? можно ли их удалить?

xvo

Сообщения: 4230Зарегистрирован: 25 фев 2018, 22:41Откуда: Москва

26 янв 2021, 09:08

garald50 писал(а): ↑ 26 янв 2021, 08:53

где найти дефолтные настройки?

Возьмите оттуда кусок, который отвечает за firewall.

Предварительно добавьте интерфейсы в нужные interface-list'ы, чтобы он работал и при этом не отрубил вам доступ.

garald50 писал(а): ↑ 26 янв 2021, 08:53

еще подскажите пожалуйста, эти папки - следы какого взлома? можно ли их удалить?

Нет. Не нужно.

Telegram: @thexvo

Dragon_Knight

Сообщения: 1721Зарегистрирован: 26 мар 2012, 18:21Откуда: МО, Мытищи

Контактная информация:

26 янв 2021, 13:31

Ещё у Вас DNS flood. Сделайте запрет на вход по 53 порту ( TCP + UPD ) со всех адресов, кроме используемых Вами.

Небольшой свод правил логики и ссылок:

Если устройство имеет Ethernet порт, то оно обязано быть подключено через него. Компьютер, Ноутбук, Телевизор, Принтер, Камера видеонаблюдения, и т.д.

Если нет возможности протянуть кабель, то найдите её , или страдайте со своими проблемами Wi-Fi дальше.

Wi-Fi это сеть для мобильных устройств. Если Вы подключили свой шикарный 50" телевизор не кабелем, то без фотоотчёта, когда он лежит у Вас в кармане дальнейшего разговора не получиться. Это относится и ко всем остальным устройствам.

Если Ваше устройство вызывает вопросы в работе, первое что необходимо делать: NetInstall + дальнейшая настройка вручную.

Не используйте WebFig или QuickSet - это пути к глюкам и ошибкам. Только SSH или WinBox, и да, - WinBox есть под Android .

name.rsc - это текстовый файл, и Вы можете его открыть блокнотом.

Если Вы хотите связаться со мной для ремонта или настройки, то: Telegram ( Не благотворительность ).

Мой сайт по Mikrotik: Global Zone >> MikroTik .

xvo

Сообщения: 4230Зарегистрирован: 25 фев 2018, 22:41Откуда: Москва

26 янв 2021, 13:51

Будет дефолтный firewall - это тоже прикроется.

Telegram: @thexvo